Comment garantir une architecture SASE évolutive ?

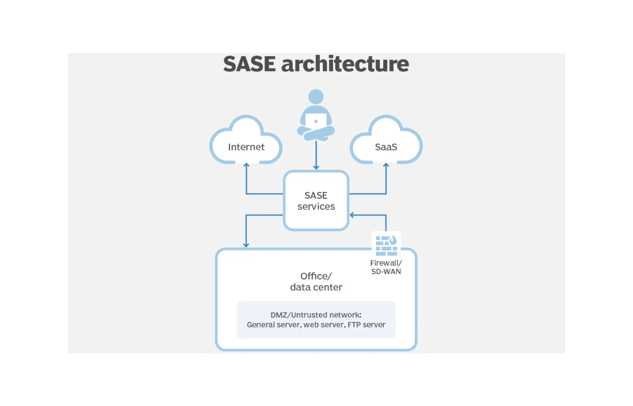

Nous sommes à une époque où notre périmètre traditionnel - bureau, pare-feu, concentrateurs VPN, commutateurs, routeurs - évolue vers le travail à distance avec des problématiques de sécurité informatique et d'entreprise. Les sociétés ont besoin d'un moyen alternatif, fiable et évolutif pour sécuriser l'accès aux actifs numériques. Ces circonstances créent une opportunité de combler une lacune croissante du marché avec le modèle Secure Access Service Edge #SASE

comme option légère et innovante.

Découvrez dans cet article les facteurs clés de prise en charge d'une architecture SASE évolutive.

1. Les points de présence pour établir une répartition géographique des centres de données où que se trouvent les PoP.

2. Piles technologiques : les VM cloud et les conteneurs à l'échelle par client.

3. Distance de l'utilisateur au PoP : Avec un service basé sur le cloud, le trafic d'un utilisateur est d'abord transféré vers le centre de données du fournisseur SASE - alias PoP - et ensuite seulement vers la destination. Par conséquent, l'emplacement de ces PoP à proximité du réseau de l'emplacement de l'utilisateur est essentiel pour une latence et une vitesse optimales.

6. Connexion de l'utilisateur final par une configuration automatique du proxy (PAC) | par un agent | ou un accès à distance.

7. Intégration des agents.

>> Article à découvrir >>

Découvrez dans cet article les facteurs clés de prise en charge d'une architecture SASE évolutive.

1. Les points de présence pour établir une répartition géographique des centres de données où que se trouvent les PoP.

2. Piles technologiques : les VM cloud et les conteneurs à l'échelle par client.

3. Distance de l'utilisateur au PoP : Avec un service basé sur le cloud, le trafic d'un utilisateur est d'abord transféré vers le centre de données du fournisseur SASE - alias PoP - et ensuite seulement vers la destination. Par conséquent, l'emplacement de ces PoP à proximité du réseau de l'emplacement de l'utilisateur est essentiel pour une latence et une vitesse optimales.

Pour plus de détails, visionnez Episode 2 : SDWAN Internet vs SASE

4. Distance des applications de l'utilisateur.

5. Emplacements des bureaux

: Encapsulation de routage générique et tunnels IPsec à partir de routeurs et de pare-feu existants | Périphériques matériels SD-WAN |Chaînage proxy. 6. Connexion de l'utilisateur final par une configuration automatique du proxy (PAC) | par un agent | ou un accès à distance.

7. Intégration des agents.

>> Article à découvrir >>

Lire l'Article

*Source : www.techtarget.com

SASETY poursuit son expansion en renforçant son offre de cybersécurité. Après s’être imposé sur le segment du SASE avec Cato Networks, l’entreprise intègre désormais Mimecast à son portfolio. Objectif : améliorer la protection des utilisateurs tout en soutenant une croissance annoncée de 25 % en 2025.

Le 28 juillet 2025, la Commission Nationale de l’Informatique et des Libertés (CNIL) a publié un projet de recommandation sur le filtrage web, soumis à consultation publique.

La CNIL souhaite émettre des recommandations afin que les solutions de cybersécurité de plus en plus complexes respectent la règlementation sur

Découvrez dans cet article de Jérôme Beaufils, CEO de SASETY, comment Cato Networks révolutionne la cybersécurité avec SASE et XOps, unifiant XDR et AIOps pour réduire les alertes et optimiser la sécurité IT. Face au bruit incessant des alertes générées par chaque brique de cybersécurité et de connectivité, des postes

Une journée, deux villes pour SASETY, rythmée par l’innovation, le SASE et la cybersécurité. À Lyon, nos équipes ont animé un atelier immersif Silverfort dédié à la protection des identités. À Paris, nous étions partenaire du Future Of IT. L’occasion de célébrer les innovations, les talents et les visions qui façonnent

Le SASE n’est plus une vision, c’est une réponse concrète aux enjeux IT d’aujourd’hui. 🔸Comment remplacer un MPLS tout en renforçant la sécurité ?

🔸Comment connecter des dizaines de sites sans déployer d’équipement sur place ?

🔸Comment sécuriser des milliers de télé-travailleurs sans complexifier l’infrastructure ?

Ces défis, de nombreuses entreprises les ont relevés grâce au SASE de CATO Networks.

Depuis plus de 4 ans, chez SASETY, en partenariat avec CATO Networks, nous réalisons ces transformations au quotidien.

Découvrez dans l'ebook exclusif de CATO, 7 cas d’usage concrets — des exemples réels, des réponses pratiques.

Les intelligences artificielles génératives (IA GenAI) transforment les pratiques professionnelles : création de contenus, automatisation des tâches, assistance au développement… leur potentiel est considérable. Mais cette adoption rapide, souvent non encadrée, engendre des risques croissants : perte de contrôle sur les données, Shadow IT, non-conformité RGPD, et fuites d’informations sensibles. Ce phénomène porte désormais un nom : le GenAI Sprawl.

Dans cette tribune, Jérôme Beaufils, CEO de SASETY, alerte sur cette prolifération incontrôlée des outils d’IA générative et propose une réponse concrète, fondée sur une combinaison de technologie cloud-native et d’accompagnement expert. Grâce à la plateforme SASE de Cato Networks, intégrant les solutions CASB (Cloud Access Security Broker) et DLP (Data Loss Prevention), les entreprises peuvent enfin encadrer, superviser et sécuriser les usages de l’IA générative en toute conformité.

Encadrer l’usage des IA, ce n’est pas freiner l’innovation,